Siempre debemos proteger la seguridad de nuestras cuentas en Internet. Hay muchos factores que pueden provocar riesgos que comprometan nuestros datos personales y las contraseñas. Por ejemplo ataques Phishing, keyloggers que puedan robar las claves de acceso, filtraciones de datos… Podemos evitar la entrada indeseada de intrusos en nuestras cuentas a través de diferentes métodos y uno de los más importantes es la autenticación en dos pasos. Vamos a explicar por qué es fundamental hoy en día y vamos a hablar de algunas aplicaciones que podemos utilizar.

Por qué es importante usar la autenticación en dos pasos

La contraseña es la principal barrera de seguridad que podemos tener en nuestras cuentas. Es lo que va a evitar que entre cualquiera. Sin embargo, ¿qué ocurriría si esa clave de acceso se filtra? Puede ocurrir por algún ataque de seguridad, un fallo en el servicio que estemos usando, que simplemente la adivinen…

Para evitar que esto ocurra podemos usar la autenticación en dos pasos o 2FA. Su función es la de agregar una capa extra de seguridad a nuestras cuentas. Si un intruso averiguara la clave por el motivo que sea, se encontraría con ese segundo paso y sin él no podría entrar. Va a permitir que nuestro correo electrónico, redes sociales como Facebook o una plataforma para comprar online como podría ser Amazon, estén más protegidos ante terceros.

Es muy importante utilizar este método para mejorar la seguridad, pero especialmente lo es en una época en la que cada vez tenemos más cuentas online, más información sensible que enviamos y recibimos, cuentas bancarias, pagos… Es necesario tener una barrera adicional que actúe de defensa.

Ese segundo paso lo podemos realizar por diferentes métodos. Uno de ellos es recibir un código por SMS. Es lo más habitual. Básicamente tenemos que verificar la cuenta con ese mensaje que recibimos. Sin embargo esto no es lo más seguro, ya que existen troyanos que son capaces de leer esos SMS y saltarse así la 2FA. Un ejemplo es el malware Cerberus.

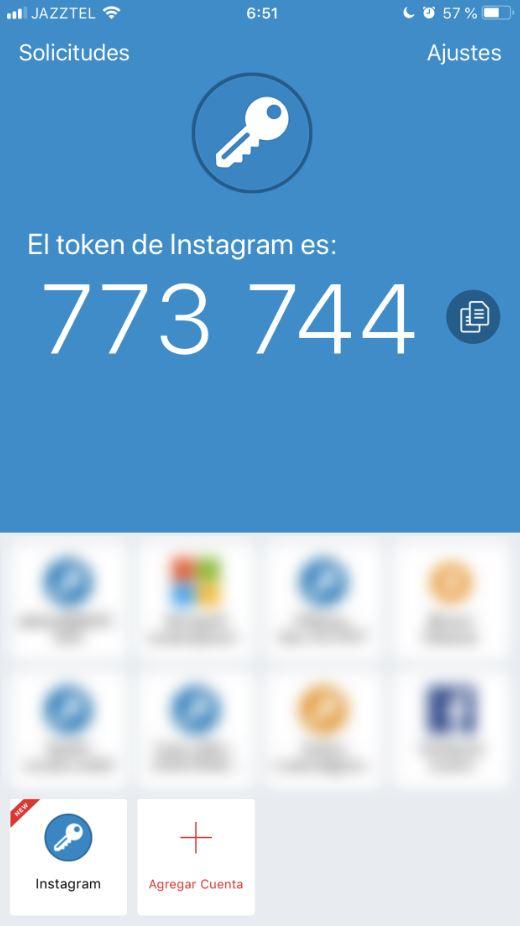

Otra opción es la de utilizar una aplicación externa que nos proporciona un código para poder autenticarnos. Hay varias opciones, como vamos a ver. El funcionamiento es el mismo: verificar mediante un segundo paso que somos el usuario legítimo que intenta acceder a una cuenta.

Aplicaciones de 2FA

Vamos a mostrar algunas de las aplicaciones que podemos usar como 2FA. Cada vez son más los servicios y redes sociales como pueden ser Facebook o Instagram, que permiten configurar una autenticación de factor múltiple a través de alguna de estas aplicaciones y tener así un mayor control de seguridad. El funcionamiento general es el mismo, ya que sirven todas para solicitar ese segundo paso que va a ayudar a mejorar la seguridad.

Authy

Una de las aplicaciones de 2FA más populares y utilizadas es Authy. Cuenta con una buena interfaz de usuario, sincronización entre dispositivos y es una de las más valoradas por los usuarios. Está disponible para iOS y Android, además de sistemas operativos de escritorio como macOS, Windows y Linux.

Para utilizar Authy tenemos que ir a su página web oficial. Allí encontraremos la sección de descargas y también información sobre los servicios con los que es compatible.

Uno de los aspectos más interesantes es que permiten realizar una copia de seguridad y almacenarla en su nube. Permite crear una contraseña que solo el usuario sabe para poder acceder a esa copia. Eso sí, en caso de olvidarla no podríamos recuperarla.

Google Authenticator

Otra de las herramientas más populares para utilizar 2FA es Google Authenticator. Más allá de ser compatible lógicamente con los servicios de Google, también lo es con prácticamente cualquier plataforma que utilice autenticación de factor múltiple.

Podemos utilizar Google Authenticator en Android y también iOS. Como cualquier aplicación de este tipo, su misión es autenticarnos a la hora de iniciar sesión en Amazon, Hotmail, Gmail… En cualquier servicio compatible.

Lo que hace es mostrarnos un código de 6 dígitos que va cambiando cada medio minuto. Ese código lo tenemos que poner cuando vayamos a iniciar sesión y, junto a la contraseña, va a permitir que nos identifiquemos y evitemos que cualquier intruso pueda entrar en la cuenta.

Es muy útil para poder identificarnos en un dispositivo nuevo y verificar que realmente somos el usuario legítimo. Una vez hemos iniciado sesión ya alguna vez en ese equipo, no volverá a pedir más esta doble autenticación puesto que ya lo reconoce.

Microsoft Authenticator

Una alternativa más es la de Microsoft Authenticator. No podía faltar este tipo de programas para el gigante del software. Está disponible también tanto para Android como para iOS y podemos descargar el programa desde su página oficial.

Es también muy utilizada y cuenta con gran compatibilidad con la mayoría de servicios online que utilizan 2FA, más allá de los propios de Microsoft. Va a mostrar un código que debemos poner cuando vayamos a iniciar sesión y el programa se encarga de autenticarnos y verificar que somos el usuario legítimo.

Zoho OneAuth

Zoho cuenta con una gran cantidad de servicios online y para la nube. Uno de ellos es OneAuth, que permite autenticarnos a la hora de iniciar sesión en diferentes plataformas compatibles y poder así verificar que somos el usuario legítimo. Un programa más a la lista para poder aumentar la seguridad y evitar problemas en nuestras cuentas.

Podemos entrar en su página web y ver que cuenta con versión para Android y para iOS. Lo podemos instalar en diferentes dispositivos al mismo tiempo y elegir que uno de ellos sea el principal. Como en los casos anteriores, va a permitir que agreguemos un paso adicional para evitar así que un posible intruso llegue a iniciar sesión en algún servicio simplemente con haber averiguado la contraseña.

En definitiva, estas son algunas aplicaciones que podemos usar para identificarnos a través de factor múltiple. Hemos nombrado algunas de las más populares y que podemos configurar con servicios de correo electrónico, redes sociales o tiendas online donde tengamos cuenta y sean compatibles con este tipo de herramientas.

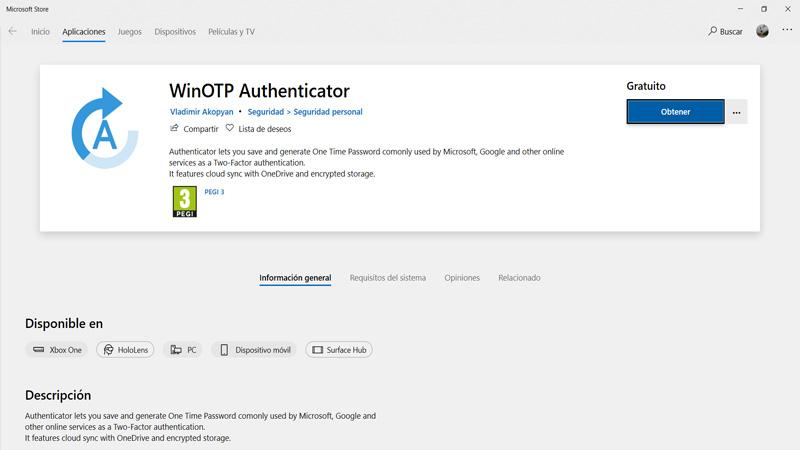

WinOTP Authenticator

WinOTP Authenticator es un programa para Windows que nos permite crear claves de doble autenticación. Esto es algo que cada vez más plataformas lo aceptan. Con esto logramos poner una capa extra de seguridad a nuestras contraseñas. Pongamos que un intruso ha logrado averiguar nuestra clave de acceso a un servicio, red social o cualquier página o aplicación en la red. Gracias a utilizar doble factor de autenticación esa persona necesitaría un segundo paso para acceder a nuestras cuentas.

Utilizar WinOTP Authenticator es muy sencillo. Lo primero que tenemos que hacer es descargarlo de la tienda de Microsoft. Es totalmente gratuito y como siempre decimos recomendamos descargar todo tipo de herramientas siempre de sitios oficiales y de garantías. De esta forma evitamos introducir software que haya sido modificado de forma maliciosa.

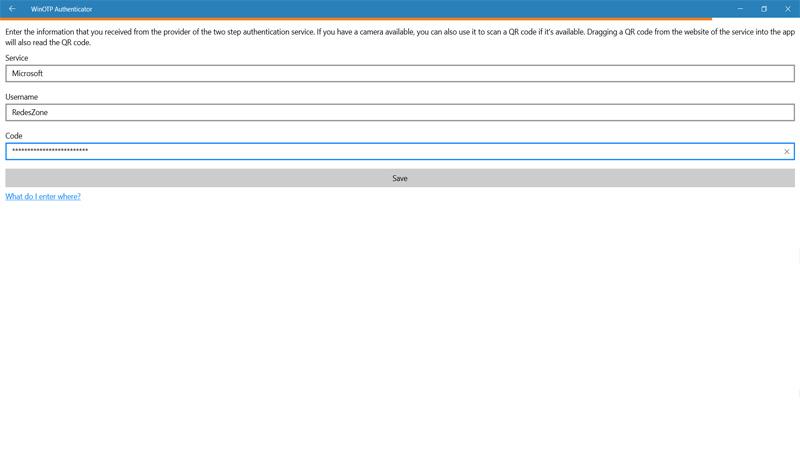

Una vez lo tengamos instalado ya podremos ejecutarlo. Veremos que de primera no nos mostrará nada y tenemos que agregar una cuenta a la aplicación. Para ello pinchamos el botón “+” que aparece abajo a la derecha en la pantalla. Tendremos que introducir los datos que nos piden, como el nombre del servicio (Microsoft por ejemplo), nuestro usuario, así como el código que nos proporcione el servicio que usemos. Es similar a como lo usaríamos en otras aplicaciones. Le damos a Guardar.

Una diferencia que quizás podremos comprobar frente a otras herramientas similares es que no aparece un círculo de tiempo para refrescar los códigos, sino que muestra una barra horizontal arriba. Simplemente es ese cambio, ya que actúa igual. También tendremos la posibilidad de reorganizar las cuentas que hemos agregado o incluso eliminarlas si en algún momento no nos interesa. Eso sí, si hacemos esto tendremos que configurar correctamente el servicio y evitar problemas a la hora de iniciar sesión.

En definitiva, WinOTP es una interesante herramienta de código abierto con la que podemos gestionar nuestros códigos 2FA. Para aquellos que quieran tener un programa de este tipo en su ordenador es una buena opción.