Investigadores de 360 Netlab publicaron el 12 de Marzo su análisis sobre una nueva familia de malware con funciones de botnet, a la que han bautizado ZHtrap. Una de las características más curiosas de este malware es que emplea técnicas que podemos ver en honeypots para capturar ataques. Los investigadores consideran que este malware está actuando como un honeypot para disponer de una colección de equipos previamente infectados.

Un honeypot (tarro de miel) es un señuelo para los atacantes. Son sistemas cuyo objetivo es ser atacado en lugar de los sistemas reales. De esta forma los sistemas de detección pueden identificar ataques 0-day y los analistas pueden capturar muestras de malware frescas para análisis posteriores. Hay muchos tipos de honeypots, y algunos realmente específicos, desarrollados para atraer ataques concretos (p.ej. ataques contra servicios específicos que usa una compañía).

El hecho es los honeypots son herramientas de seguridad, y el malware ZHtrap no sólo distingue dispositivos “reales” de aquellos que son “honeypots”, que puede ser más habitual, dado que ningún malware querría ser analizado. ZHtrap también preparará los dispositivos infectados para actuar como honeypots con el objetivo de recopilar información sobre dispositivos previamente infectados por otro malware o controlado por terceros no autorizados, y propagarse empleando dichos dispositivos ya comprometidos.

Para esto, ZHtrap preparará la máquina víctima, hará una limpieza inicial eliminando procesos y adecuando el equipo. Tras esto, abrirá unos 23 puertos característicos que serán el señuelo para que otros dispositivos se conecten. Sigue la premisa de que los dispositivos que intenten conectarse – beber del tarro de miel – probablemente hayan sido infectados por otra botnet. Entonces, son vulnerables, y por lo tanto ofrecen más garantías de poder ser atacados (nuevamente) con éxito, esta vez para convertirse en bots de ZHtrap. Los “mecanismos de limpieza” que usa ZHtrap pueden venir muy bien para adecuar a sus propósitos a los nuevos miembros de la botnet.

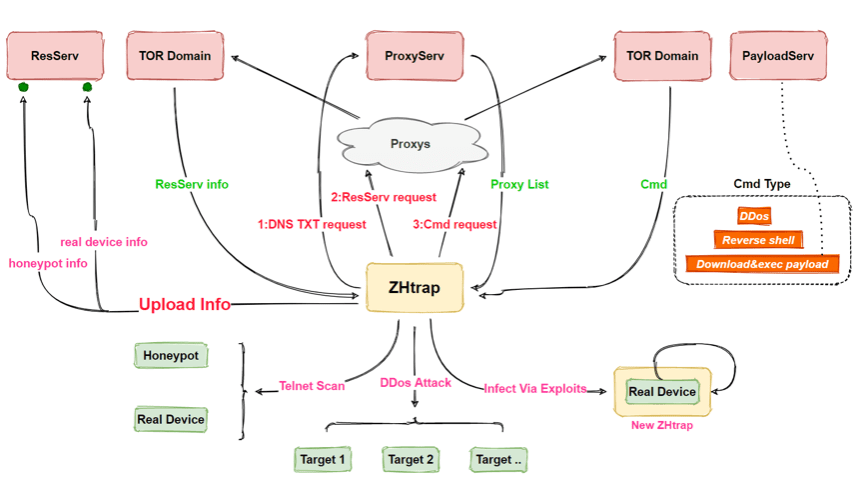

Cabe recordar que el objetivo de una botnet es sumar dispositivos infectados como parte inicial de un ataque. ZHtrap como tal intentará que sus bots no sean detectados por otras herramientas. Razón de más para escoger equipos ya comprometidos – de haberlos. Un diagrama representativo de la operativa de esta nueva familia extraído del informe original se muestra a continuación.

Entre las características destacables, a parte de las que ya constan en el diagrama (p.ej. emplear Tor para las comunicaciones, escaneos para la identificación de dispositivos reales vs. Honeypots, etc.), están las siguientes:

- Realiza instantáneas (snapshots) del estado de los procesos y del sistema víctima durante su configuración.

- Similitudes con la botnet Matryosh, una botnet que a su vez reutiliza características de Mirai, y está dirigida a dispositivos Android.

- Se han encontrado por ahora tres variantes, la más completa permite explotar vulnerabilidades y mantiene una infraestructura de red (es la analizada en el informe de Netlab).

Por ahora las muestras de esta familia no se dirigen a entornos Windows (tampoco lo hacían las muestras iniciales de Mirai). Más que por su peligro inmediato – algo que nunca podemos prever con certeza – interesa por la operativa, un ejemplo más de malware que aprovecha técnicas de los sistemas de seguridad para sacar partido en su propio ámbito.

Más información:

New threat: ZHtrap botnet implements honeypot to facilitate finding more victims. Netlab. 12 Marzo 2021. https://blog.netlab.360.com/new_threat_zhtrap_botnet_en/

Android devices caught in Matryosh botnet. Pieter Arntz, Malwarebytes. 9 Febrero 2021. https://blog.malwarebytes.com/malwarebytes-news/2021/02/android-devices-caught-in-matryosh-botnet/

Compártelo:

Publicaciones relacionadas

Fuente obtenida de: https://unaaldia.hispasec.com/2021/03/honeypots-del-lado-del-mal-el-reciente-caso-de-zhtrap.html