No hay dudas de que la seguridad es un factor fundamental para lograr que nuestros dispositivos y sistemas funcionen bien. Para lograrlo es necesario usar programas que nos protejan. En este artículo vamos a hablar de por qué son importantes, qué tener en cuenta al instalar un software de seguridad y también qué tipos hay. Veremos que existen múltiples herramientas para evitar que los piratas informáticos infecten los sistemas.

Son muchos los virus y malware en general que hay en la red. Podemos infectarnos simplemente con abrir un archivo adjunto que nos llega por correo, entrar en un enlace malicioso o instalar un programa que, por error, hemos descargado de donde no deberíamos. Esto va a hacer que nuestros sistemas puedan verse comprometidos.

Por qué usar programas de seguridad

Los ciberdelincuentes tienen la capacidad de robar contraseñas, datos personales o hacer que un dispositivo empiece a funcionar mal simplemente con colar un malware. Además, hay virus para todo tipo de sistemas. Puedes sufrir ataques en el ordenador, móvil, así como en cualquier sistema operativo que tengas instalado.

Por todo ello es imprescindible contar con programas de seguridad. Un buen antivirus, por ejemplo, va a ayudar a detectar software malicioso y evitar que llegue a comprometer nuestra información personal. Pero no basta con instalar cualquiera, sino que debemos elegir bien para que realmente estemos protegidos.

Cómo elegirlos

Vamos a mostrar una serie de puntos importantes que debes tener presentes siempre que vayas a instalar un programa de seguridad. Es importante que los elijas bien, ya que si instalas una aplicación que no sea buena, realmente no te protegerá y no ganarás nada. Incluso puede que termines instalando un software que más que proteger suponga una amenaza.

Siempre fuentes oficiales

Lo primero que debes tener en cuenta es de dónde instalar los programas de seguridad. Nuestro consejo es que utilices únicamente fuentes oficiales. Puedes ir a la página web de ese programa que vas a instalar o bien utilizar tiendas de aplicaciones fiables, como puede ser Google Play o Microsoft Store.

Debes evitar instalar aplicaciones desde fuentes que no sean fiables, como pueden ser sitios de terceros, páginas que te llegan por e-mail sin saber realmente la fuente, anuncios emergentes que aparezcan al navegar, etc. En estos casos podrías estar ante un intento de estafa y tus datos personales podrían verse comprometidos.

Buscar información previa

Es buena idea que busques información previamente. Una vez seleccionas un programa de seguridad, puedes mirar en Internet qué opinan otros usuarios de esa aplicación. Puedes ver valoraciones, posibles errores que tenga, experiencias en la detección de virus… Todo esto va a ayudarte a elegir.

Además, si entras en páginas especializadas podrás ver análisis completos donde ponen a prueba un antivirus, por ejemplo. Verás de qué manera actúa cuando es necesario detectar un antivirus y verificar que realmente va a servir para lo que esperas y tus datos van a estar siempre a salvo de amenazas.

Verificar que funcionan bien

Pero no basta con instalarlo y dejarlo ahí sin más. Para elegir un buen programa de seguridad también debes comprobar que realmente funciona bien. De lo contrario, si en un futuro entra algún tipo de virus a tu equipo y no está activo o no funciona correctamente, tu seguridad podría verse comprometida.

Por tanto, cuando instales una aplicación de seguridad es importante que revises que está funcionando bien, que está activa y que está protegiéndote. Si por ejemplo es un antivirus que debería estar en funcionamiento constante, confírmalo.

Programas con actualizaciones frecuentes

Siempre que instales un programa de seguridad debes observar que está actualizado. Esto es importante, ya que de esta forma puedes tener las últimas novedades, mejorar el rendimiento y, también, corregir posibles vulnerabilidades que pueda haber y que podrían ser explotadas por un virus o malware.

Ahora bien, ¿cada cuánto tiempo reciben actualizaciones? En ciberseguridad todo cambia constantemente. Es esencial utilizar aplicaciones adaptadas a los cambios y si reciben actualizaciones de forma frecuente va a ser muy interesante. De esta forma evitarás problemas y tendrás siempre un programa en perfecto estado.

Consumo reducido

¿Consume muchos recursos del sistema? Este punto puede ser fundamental especialmente si utilizas equipos más limitados. Puede que agote la memoria RAM o consuma demasiado procesador y eso haga que el sistema no vaya bien o que incluso otros programas no puedan funcionar con normalidad.

Antes de instalar un antivirus o cualquier herramienta de seguridad puedes informarte de cuánto consume y de si tu equipo lo soporta bien. Además, siempre puedes instalarlo y hacer la prueba por ti mismo y si ves que no funciona bien, buscas otro que consuma menos recursos y todo vaya más fluido.

Qué tipo de aplicaciones de seguridad usar

Vas a encontrar diferentes tipos de programas para proteger tus equipos. Cada uno de ellos puede actuar frente a ataques diversos. Algunos pueden bloquear conexiones inseguras, otros detectar virus, otros encargarse más del adware… ¿Puedes tener más de un programa de seguridad? Lo cierto es que sí, aunque siempre debes tener en cuenta que funcionen bien y sean buenos.

Antivirus

La primera opción, el tipo de programa que más solemos utilizar, es un antivirus. Su misión es analizar archivos que tengamos en el sistema, programas que descarguemos o cualquier documento que nos envíen por correo. Va a compararlos con una base de datos y, en caso de que detecte que es una amenaza, lanzará un aviso de advertencia.

Antivirus hay muchos, tanto gratuitos como de pago. Uno muy útil y que además viene con los sistemas de Windows es Microsoft Defender. No obstante, puedes usar otros como Avast o Bitdefender, que también funcionan muy bien. Los hay para todo tipo de sistemas operativos y dispositivos.

Firewall

Otra opción muy común es la de un firewall o cortafuegos. En este caso permite bloquear o no conexiones. Por ejemplo, puedes hacer que un programa instalado tenga o no acceso a Internet. Es muy útil también para ahorrar datos, aunque en este caso lo que nos interesa es mejorar la seguridad.

Algunos como TinyWall o ZoneAlarm son muy útiles para Windows. También el propio de Microsoft, que podemos configurar según nos interese y ayudar a mejorar la seguridad cuando navegamos por la red.

Antispyware

Los antispyware se encargan principalmente de detectar software diseñados específicamente para robar datos, espiarnos, robar contraseñas… Por ejemplo puede detectar un keylogger, que es un tipo de malware que registra todas las pulsaciones de teclas y de esta forma es capaz de robar las claves de acceso que ponemos.

Debes tener en cuenta que algunos antivirus también incluyen antispyware, pero no todos. Los hay también específicos, por lo que pueden ser compatibles con otros programas de seguridad como Microsoft Defender sin problemas.

Extensiones de seguridad

Una opción más de tener software de seguridad son los complementos que puedes instalar para Google Chrome, Mozilla Firefox y otros navegadores. Son extensiones que ayudan a proteger al usuario cuando navega por Internet, descarga algún archivo o incluso a la hora de abrir algún enlace que llega por correo.

Hay muchas extensiones disponibles, pero nuestro consejo es que las descargues desde la tienda oficial del navegador. Allí encontrarás información sobre ese software, valoraciones de otros usuarios, etc. Algunas como HTTPS Everywhere o Privacy Badget son muy utilizadas y útiles para estar protegidos.

En definitiva, como ves es importante elegir muy bien los programas de seguridad que vas a instalar. El objetivo es lograr que los sistemas estén totalmente protegidos y no instalar software que pueda llegar a ser un problema. Hay muchas opciones disponibles en la red, según el uso que necesites.

Herramientas para gestionar Incidentes de Seguridad

Mediante estas herramientas, los sistemas y redes estarán protegidos de las distintas amenazas y riesgos de seguridad. Sin embargo, lo más importante es que apoya en la obtención de soluciones a los distintos Incidentes de Seguridad que se puedan presentar. Este tipo de herramientas se complementan con soluciones antivirus-antimalware y firewalls para analizar y alertar sobre potenciales eventos que atenten contra la seguridad de los sistemas y redes. Por tanto, existen algunas herramientas que también ayudan a mitigar las secuelas que dejan estos eventos peligrosos, si es que llegan a ocurrir. Estas herramientas proporcionan respuestas a los Incidentes de Seguridad mediante la recolección de información. ¿Cuáles son las fuentes utilizadas? Pueden ser logs, información de los endpoints de la red, historial de autenticaciones y más. Es decir, todo registro que se pueda obtener de la actividad en la red ayuda a estas herramientas a cumplir con sus funciones. Incluso, podemos encontrarnos con herramientas que ayudan a prevenir potenciales Incidentes de Seguridad en base a los más recientes exploits descubiertos o bien, a las vulnerabilidades del día cero.

En el ámbito de la seguridad informática, estos tipos de errores en muchos casos, deriva en la pérdida de la integridad de los sistemas y redes. En consecuencia, podemos decir que las herramientas de Respuesta a Incidentes contribuyen a la automatización de estas tareas. Así, los especialistas en seguridad informática pueden centrar sus esfuerzos en la puesta en marcha de las soluciones a los incidentes identificados.

Sumo Logic

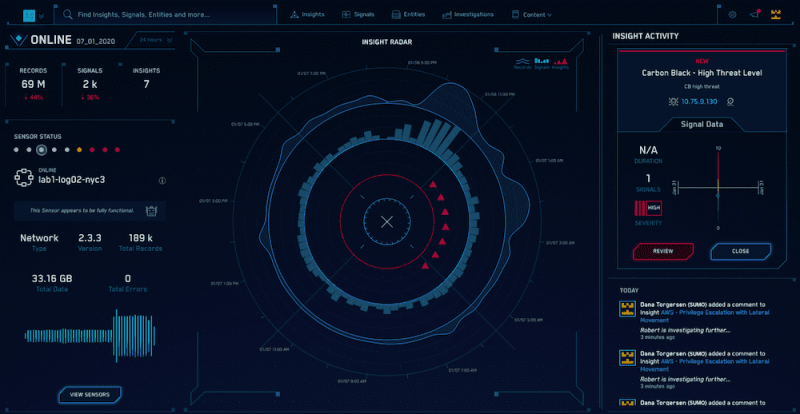

Es una plataforma que tiene la capacidad de funcionar de forma independiente, o bien, integrándose con otras herramientas SIEM. Recordemos que una SIEM significa Security Information and Event Management, la cual también nos ayuda en la gestión de los distintos incidentes de seguridad que se puedan presentar. Por tanto, también puede integrarse con entornos de trabajo que se encuentren en la nube o aquellos que son híbridos.

Esto último, sobre todo, es algo que se da con frecuencia debido a que la migración de todas las aplicaciones y servicios a la nube puede resultar o muy costoso, o simplemente no es lo que la organización necesita. Sumo Logic se vale del aprendizaje de máquina para mejorar en gran medida la calidad de la detección de los incidentes de seguridad, llegando al nivel de detectarlos en tiempo real.

Aquellos equipos de TI que necesiten de tener visibilidad completa de estos incidentes, pueden recurrir a esta herramienta. Con facilidad, ayuda a reforzar las tareas de análisis de incidentes de seguridad, gestión de los logs generados, monitorización de cumplimiento con estándares (PCI-DSS, HIPAA, etcétera) y mucho más. La capacidad de Sumo Logic de automatizar estas tareas permite ahorrar tanto tiempo como recursos tecnológicos como humanos, para una gestión eficaz de incidentes.

Aunque se presente como una herramienta sencilla de implementar en los distintos sistemas y redes, de escalar y actualizar el software si fuera necesario, es una solución bastante económica. Se sabe que muchas herramientas de este tipo se presentan como muy prometedoras, pero poco accesibles.

Si así lo deseas, puedes empezar con una prueba gratuita que va a estar lista para utilizarse en minutos. La condición principal es contar con un correo electrónico corporativo y para tenerlo en cuenta, no necesitarás registrar una tarjeta de crédito. En el caso de que optes por alguno de los planes con coste, te toparás con opciones bastante más económicas en relación a otras soluciones disponibles.

Manage Engine

Si necesitas enfocar tu gestión de respuesta a Incidentes de Seguridad a la auditoría y el cumplimiento, esta solución será de utilidad. Manage Engine permite una gestión eficaz de los logs generados, procesos de auditoría y cumplimiento enfocado a TI. Los dispositivos que forman parte de las redes como los routers, switches, firewalls y los que están orientados a IDS/IPS generan un alto volumen de datos mediante los logs, así como los servidores, aplicaciones, bases de datos y los servidores web. Analizarlos manualmente significa una gran pérdida de tiempo, así como posibles errores humanos y, por tanto, aumentan los riesgos de ciberataques.

Destaquemos algunas de las funcionalidades que tiene. Como hemos comentado, uno de los focos de esta solución es la auditoría. Parte del enfoque de estos procesos de auditoría tienen que ver con los dispositivos que están conectados a la red. ¿Qué es posible detectar? Cambios en las políticas y reglas de seguridad de los firewalls, logs de inicio de sesión incluyendo los que han fallado y cualquier registro de tráfico de entrada o de salida que pueda ser sospechoso.

Toda esta información se presenta mediante reportes con un formato adecuado y comprensible para todos. Así también, es posible configurar alertas que te avisarán sobre eventos irregulares en la red. Para hacer esto mucho más sencillo, Manage Engine cuenta con templates pre-diseñados para las alertas.

Como vemos, esta solución es compatible con muchas otras soluciones de conectividad, redes, bases de datos como Windows Server, Oracle, Juniper, Cisco, Amazon y otros.

Puedes acceder a una versión gratuita limitada o solicitar un presupuesto si optas por el plan vía suscripción.

The Hive Project

La particularidad de esta plataforma de gestión de Incidentes de Seguridad es su carácter colaborativo. Las tareas relacionadas son creadas y distribuidas entre los miembros del equipo encargado de Seguridad Informática. Por otro lado, es posible gestionar las alertas provenientes de otras herramientas que tu sistema o red ya utiliza como los SIEM. Simplemente debes importar los datos a la plataforma de The Hive y realizar las investigaciones.

Con esta solución, además de automatizar tareas repetitivas, se logra llevarlas al siguiente nivel, gracias a la posibilidad de agregar métricas, campos personalizados a las distintas plantillas de trabajo pre-diseñadas. De esta manera, los análisis y los reportes generados respecto a los Incidentes en Seguridad informan sobre hechos relevantes. La interfaz gráfica de los reportes generados es dinámica e incluso se pueden agregar etiquetas para resaltar algunos puntos. Si tu red es víctima de recepción frecuente de correos electrónicos con archivos adjuntos sospechosos, se pueden importados a The Hive para su análisis sin exponernos al peligro de abrirlos.

¿Tú o tu equipo de trabajo tiene conocimientos de Python? The Hive pone a su disposición una API denominada TheHive4py. Esta API te permite crear casos de trabajo para la plataforma a partir de fuentes como clientes de correos electrónico y SIEM. La propia plataforma propone un caso práctico: un Centro de Operaciones de Seguridad determinado necesita de reportes respecto a la actividad de correos electrónicos y este tiene que enviarse a una dirección determinada. Cada vez que dicha dirección recibe ese reporte, un script de TheHive4py recoge esos datos, llama a la API mencionada y esta se encarga de enviar alertas a la plataforma. A su vez, los especialistas pueden analizar estas alertas e importar las mismas como casos de trabajo.

En GitHub podemos encontrar todo lo necesario para comenzar a usar The Hive y su documentación correspondiente.

Cyphon

Existen situaciones en que los datos que necesitamos analizar para identificar con eficacia los incidentes de seguridad, vienen en «raw format» o sea, en bruto. Procesarlos toma mucho tiempo y Cyphon puede automatizar estas tareas de acuerdo a las necesidades del equipo de Seguridad Informática. También se pueden generar alertas, generar clasificaciones de criticidad de incidentes y realizar un seguimiento al trabajo realizado por cada miembro del equipo de trabajo.

¿Es necesario escalar algún incidente? Esta herramienta te permite hacerlo y una vez que el responsable haya resuelto el inconveniente, se generan alertas para la comunicación de los resultados. Esta funcionalidad es de especial utilidad si es que existe un equipo dedicado a la Seguridad Informática y que, a su vez, existe una distribución de tareas y responsabilidades. Es como un equipo que provee soporte de servicios de Internet, con sus correspondientes niveles (1,2,3, etcétera).

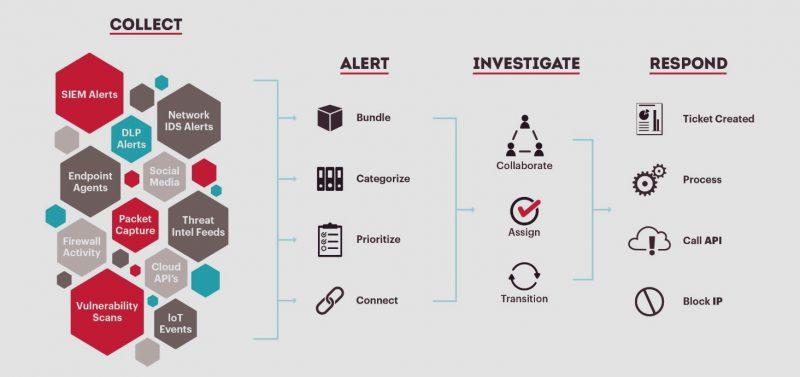

Más arriba, vemos el esquema de esta solución. Desde la recolección de datos que provienen de fuentes como alertas de las SIEM, captura de paquetes, escaneos de vulnerabilidad hasta la respuesta de los incidentes gracias a resoluciones mediante creación de tickets, bloqueo de direcciones IP y más. Hoy, más que nunca necesitamos de herramientas que no sólo nos permitan realizar el acto de la gestión de incidentes sino también, que nos lo facilite. Podéis entrar en la web oficial de Cyphon desde aquí.