Los ataques en la red que podemos sufrir son muy variados. Apuntan a todo tipo de sistemas y dispositivos. En los últimos tiempos ha crecido el peligro a la hora de utilizar herramientas conectadas a la red de forma remota. Esto hace que sea necesario tomar medidas de prevención y proteger nuestros datos en todo momento. En este artículo vamos a dar una serie de consejos sobre cómo proteger la seguridad del escritorio remoto de Windows o RDP. Es algo muy utilizado por los usuarios y eso también hace que los ciberdelincuentes pongan aquí sus miras.

Qué es el escritorio remoto de Windows

El escritorio remoto de Windows es una herramienta de Microsoft que nos permite controlar nuestro equipo de forma remota. Esto es muy útil hoy en día para poder acceder a archivos o contenido que tengamos en un equipo.

También es muy útil para poder solucionar algún problema en el ordenador de un amigo o familiar, sin necesidad de estar de forma física. Básicamente vamos a tomar el control de ese equipo y poder utilizarlo con normalidad.

Vivimos en una época en la que todo lo remoto ha ganado un peso importante. Tenemos más dispositivos adaptados, más equipos conectados a la red y más servicios disponibles para poder utilizar sin necesidad de estar delante de un ordenador o móvil.

La nube, el acceso remoto a los dispositivos, poder guardar archivos y tenerlos disponibles en cualquier lugar… Todo esto es muy importante en la actualidad, tanto para usuarios particulares como también a nivel de empresas y organizaciones. Ahí entra en juego el uso de herramientas como el escritorio remoto de Windows.

Hay que tener en cuenta además que Windows 10 es el sistema operativo más utilizado en equipos de escritorio. Esto hace que sea muy interesante para muchos usuarios. Puede formar parte del día a día también de los trabajadores, para poder acceder de forma remota a sus puestos sin necesidad de estar presentes.

Consejos para mejorar la seguridad del escritorio remoto

La seguridad es un factor que debe estar presente en todo momento. No importa el tipo de dispositivo que usemos ni qué herramienta tengamos en funcionamiento. Siempre debemos proteger la privacidad y evitar problemas. Esto se hace aún más importante cuando hablamos de programas con acceso a la red, como es el caso del escritorio remoto de Windows.

Por este motivo vamos a dar una serie de consejos básicos que podemos poner en práctica. De esta forma evitaremos problemas, protegeremos nuestros equipos y evitaremos la entrada de intrusos que puedan comprometer nuestros archivos y dispositivos.

Utilizar contraseñas fuertes y autenticación en dos pasos

Sin duda algo esencial que debemos tener en cuenta en todo momento a la hora de proteger el escritorio remoto o cualquier servicio o herramienta que utilicemos es crear contraseñas que sean seguras. Una clave debe ser lo suficientemente fuerte para evitar que posibles intrusos accedan a nuestras cuentas.

Esa contraseña debe contener símbolos especiales, además de números y letras (mayúsculas y minúsculas). Pero también debe tener una longitud adecuada, ser única y totalmente aleatoria. Solo así generaremos una clave robusta, que no pueda ser averiguada con facilidad.

Más allá de la propia contraseña que creemos, un buen paso para nuestra seguridad es activar la autenticación en dos pasos. Es una opción que está cada vez más presente en los servicios de Internet y nos ayuda a mejorar la seguridad. Básicamente consiste que un posible intruso, en caso de averiguar la contraseña, necesitaría un segundo paso para poder acceder.

Mantener actualizado el software

Igualmente, otro factor muy importante para proteger el escritorio remoto de Windows es mantener actualizado el software. Esto es algo que debe estar presente en todo momento, sin importar qué herramientas o dispositivos utilicemos.

La razón es que en muchas ocasiones pueden surgir vulnerabilidades que son aprovechadas por los piratas informáticos para llevar a cabo sus ataques. De ahí que debamos aplicar los parches y actualizaciones que haya disponibles con el objetivo de corregirlo lo antes posible.

Cambiar el puerto por defecto

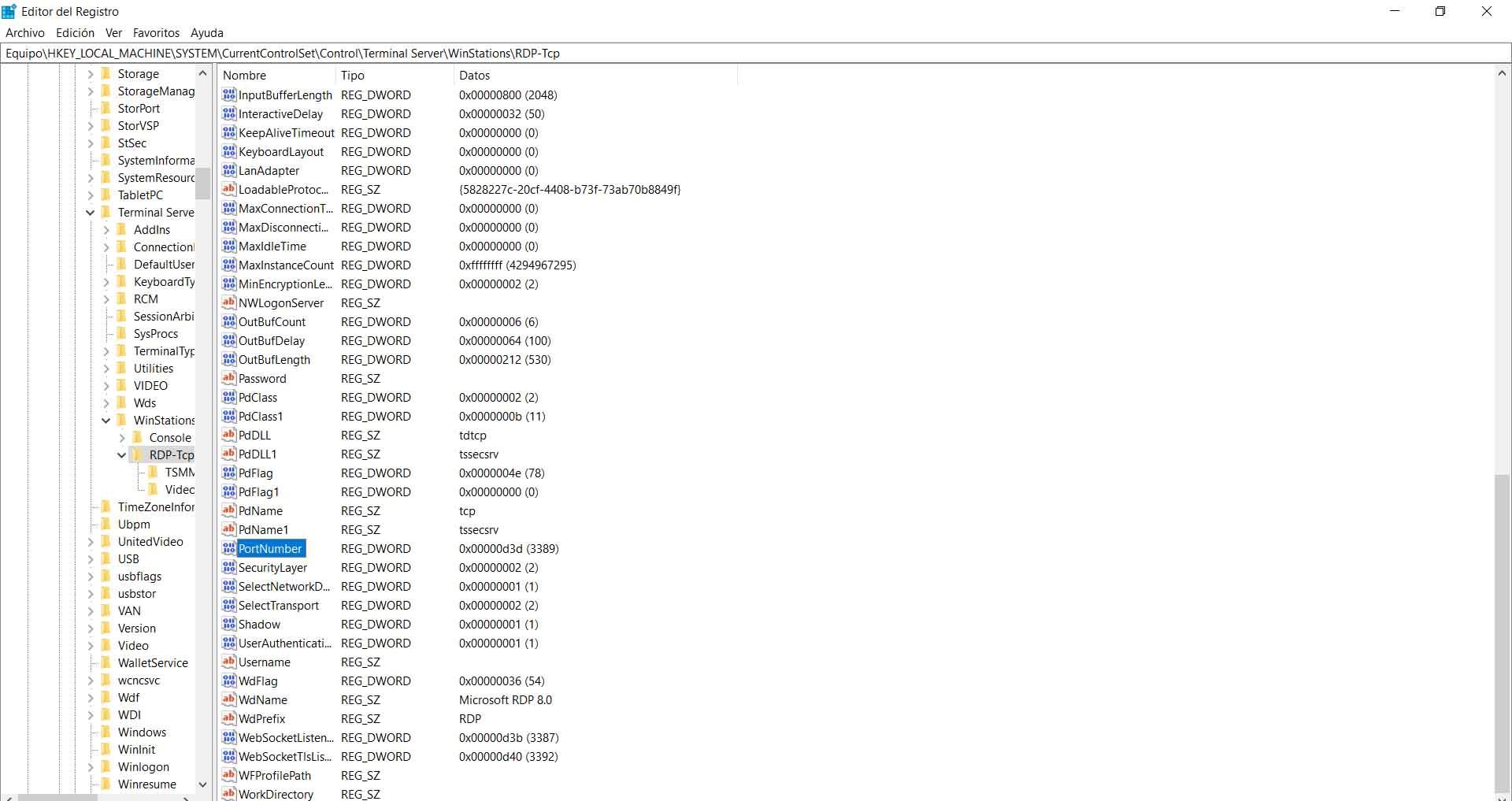

Al cambiar el puerto que viene predeterminado también podemos mejorar la seguridad del escritorio remoto de Windows. Así evitaremos posibles atacantes que puedan apuntar hacia este puerto por defecto, que es el 3389.

Para cambiar el puerto por defecto hay que pulsar la combinación de teclas Windows+R y ejecutar regedit. Posteriormente vamos a la ruta EquipoHKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp. Allí tendremos que buscar PortNumber y hacemos doble clic para cambiar el valor.

Eso sí, hay que tener en cuenta que lo normal es que tengamos que dar permisos a ese puerto desde el cortafuegos que estemos usando. Tendremos que ir, por ejemplo, al firewall de Windows y permitir las conexiones hacia ese puerto que hemos creado.

Usar firewall para restringir el acceso

Contar con un buen firewall es también muy interesante para proteger la seguridad de nuestros sistemas en la red. Como sabemos podemos contar tanto con firewall de aplicación como a nivel de hardware. En ambos casos el objetivo es rechazar posibles conexiones fraudulentas que puedan comprometer nuestra seguridad.

Podemos crear una regla para que permita la conexión a través de un puerto en concreto, que será el que estemos utilizando en el escritorio remoto, pero que bloquee el resto. Así podremos evitar posibles intrusos que intenten romper nuestra seguridad.

Limitar y controlar los usuarios que pueden acceder

Podemos crear diferentes roles para aceptar o no que determinados usuarios puedan acceder. De esta forma podremos limitar el acceso a posibles usuarios inseguros, que puedan comprometer nuestros sistemas. Tenemos la posibilidad de controlar de qué manera y quién puede acceder al escritorio remoto de Windows. Esto con las políticas de usuarios de Windows, lo tenemos bastante sencillo. Incluso es posible bloquear el uso de la aplicación para algunos usuarios que inicien sesión en el equipo.

Por otro lado, el método infalible es que nadie más utilice el equipo sin ser nosotros mismos. De esta forma nos evitaremos muchos potenciales problemas, pero por lo general, puede ser más complicado establecer controles de acceso físico a los equipos.

Utilizar una VPN

Muchas compañías utilizan conexiones VPN para que sus trabajadores puedan utilizar un escritorio remoto. Esto proporciona una seguridad muy importante cuando se conectan desde casa, ya que la VPN es configurable incluso de forma remota. Estas se pueden blindar con algunas medidas de seguridad, las cuales complementan a la conexión VPN. Como puede ser, por ejemplo, el bloqueo de la red fuera de la VPN que se maneje en el equipo. Esto hace que no se pueda tener un acceso a Internet en ambas direcciones, mientras se esté utilizando la conexión VPN.

Estas medidas ayudan a mantener la seguridad en los equipos, y donde nos aseguramos que el tráfico que circula por el mismo es el que está validado por la VPN. Puede ser un poco restrictiva, pero es una de las mejores opciones para mantener la seguridad en las comunicaciones. Pero en estos casos, es de vital importancia encontrar una VPN de buena calidad, y que no tenga fallos de forma recurrente. Para ello se suelen buscar solo opciones de pago, que suelen ser siempre las más estables y las que mejor seguridad son capaces de proporcionar.

Para elegir la más adecuada, nos podemos fijar en el número de servidores, la encriptación que utiliza, o incluso si guarda algún tipo de dato de la conexión. Cosa que no debería ocurrir. Esto llevará al uso del Escritorio Remoto a nuevas cotas de seguridad durante su uso. Por lo cual, la información sensible que se pueda manejar estará a salvo. Pero, en cualquier caso, a pesar del uso de redes VPN, es importante mantener el equipo en buen estado. Como mencionamos en otros puntos.

Proteger la red

Una cuestión más a tener en cuenta es la importancia de proteger nuestra red. Siempre debemos utilizar conexiones seguras, que no comprometan en ningún momento el buen funcionamiento de los equipos. Debemos cifrar las redes inalámbricas con una buena conexión, tener el router actualizado, los equipos de red conectados, etc.

Es muy importante que cualquier parámetro relacionado con la red lo tengamos bien asegurado. De lo contrario podríamos tener un agujero de seguridad que puede ser aprovechado por los piratas informáticos para llevar a cabo sus ataques.

En definitiva, estos son algunos consejos esenciales que podemos poner en práctica para proteger el escritorio remoto de Windows. Una serie de pasos sencillos a tener en cuenta para mejorar la seguridad y privacidad, dos factores tan importantes y que deben estar presentes en todo momento al usar servicios de este tipo conectados a Internet.