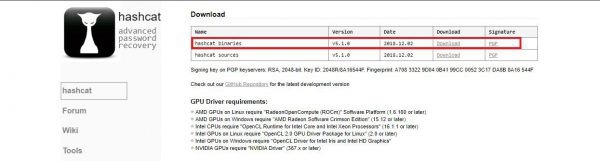

Así puedes crackear contraseñas con Hashcat en Windows 10 Redes Zone : Portal sobre telecomunicaciones y redes

Con el hash de un determinado archivo no se puede recuperar el archivo original, por este motivo, una buena práctica de seguridad es almacenar los hashes de las contraseñas en las bases de datos, para que nadie pueda obtener la información en texto plano. No obstante, para crackear este «hash» lo que se hace es […]

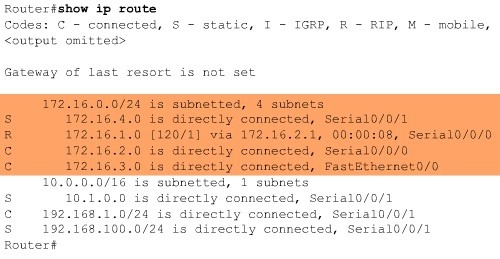

Conoce qué es la tabla de enrutamiento en un router Redes Zone : Portal sobre telecomunicaciones y redes

Una tabla de enrutamiento es un conjunto de reglas que sirven para determinar qué camino deben seguir los paquetes de datos. Todo esto a través de toda red que trabaje con el protocolo IP. Cualquier dispositivo que tenga la posibilidad de tener una dirección IP, incluyendo routers y PC como Windows, Linux o Mac, tienen […]

El Poder Judicial aprueba una Guía para la celebración de actuaciones judiciales telemáticas. Derecho de la Red

La Comisión Permanente del Consejo General del Poder Judicial ha aprobado hoy una Guía para la celebración de actuaciones judiciales telemáticas que ofrece pautas y recomendaciones para conciliar la aplicación preferente de estos medios tecnológicos al proceso con el pleno respeto a los principios y garantías que establecen las leyes. El documento señala que aunque […]

Qués es un firewall de aplicaciones web y qué tipos hay Redes Zone : Portal sobre telecomunicaciones y redes

Qué es un firewall de aplicaciones Un firewall de aplicaciones, o más conocido como WAF, es una variedad de cortafuegos que tiene como objetivo supervisar, filtrar o bloquear el tráfico HTTP que pasa a través de una aplicación web. Como vemos es diferente a un firewall normal. En este caso un WAF puede filtrar el […]

Microsoft alerta de un fallo que afecta al servidor DNS de Windows Redes Zone : Portal sobre telecomunicaciones y redes

Vulnerabilidad en el servidor DNS de Windows Se trata de una vulnerabilidad relacionada con la amplificación de paquetes que afecta a los servidores DNS de Windows. Un atacante necesitaría tener acceso a al menos un cliente y un dominio que responda con grandes cantidades de registros de referencia que apuntan a subdominios externos. Al resolver […]